Od juniora k pentesterovi: Jak se opravdu učit hacking a poznat kvalitní pentest

„Chci být hacker.“

V posledních letech to slyšíš čím dál častěji. Kyberbezpečnost roste, firmy investují a penetrační testování se stává standardní součástí IT. Na první pohled ideální prostředí pro každého, kdo chce začít.

Jenže realita je složitější.

Většina lidí se hacking učí způsobem, který je nikam neposune. A většina firem si kupuje penetrační testy, které jim ve výsledku nedají odpovědi, které skutečně potřebují.

Na první pohled dvě odlišná témata. Ve skutečnosti mají stejný základ:

Jak se učíš hacking, přímo ovlivňuje kvalitu pentestů, které jednou budeš dělat nebo kupovat.

Iluze, ve které žijí junioři i firmy

Začínající tester projde kurz, vyřeší pár CTF výzev, pustí si nástroj na skenování aplikace a najde první zranitelnost. V tu chvíli má pocit, že chápe, jak hacking funguje.

Firma si objedná penetrační test, dostane report, vidí seznam zranitelností a má pocit, že má bezpečnost pod kontrolou.

V obou případech ale často chybí to nejdůležitější kontext.

Mít report neznamená rozumět riziku.

- Nález ≠ pochopení

- Report ≠ bezpečnost

- Bez kontextu nevzniká reálná hodnota

Jak se (ne)učit hacking

Typická cesta juniora vypadá dobře na papíře. Kurzy, návody, CTF platformy, nástroje. Problém je, že většina těchto aktivit je izolovaná. Chybí mezi nimi spojení.

Často se tak stane, že člověk ví „co hledat“, ale už neví „proč to hledá“ a „co s tím dál“.

Skutečný hacking ale funguje jinak.

Pentesting není hledání chyb. Je to simulace útoku.

To znamená přemýšlet v souvislostech, kombinovat slabiny a skládat reálný scénář útoku.

- Kurzy a CTF jsou jen začátek

- Nález bez kontextu má malou hodnotu

- Klíčová dovednost je spojovat věci

Co odlišuje juniora od pentestera

Rozdíl není jen v praxi. Je hlavně v myšlení.

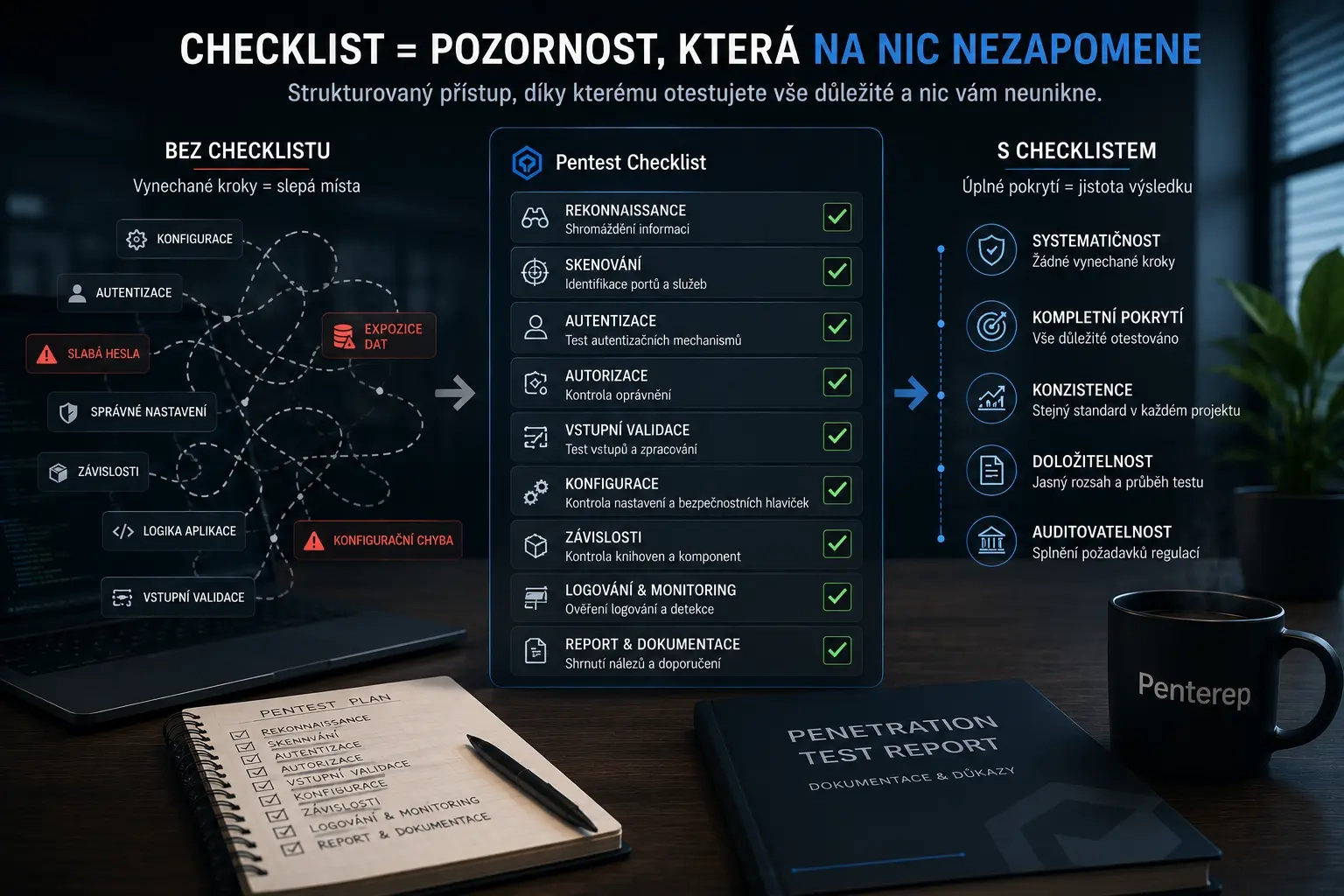

Junior často jede podle checklistu. A to není problém. Problém je checklist bez kontextu.

Checklist není omezení. Je to nástroj pokud ho používáš správně.

Zkušený pentester ho používá dynamicky, přizpůsobuje ho tomu, co během testu nachází.

- Checklist není problém

- Statický checklist = povrchní test

- Dynamický checklist vede přemýšlení

Stejný problém na straně firem

Firma dostane report plný nálezů. Vypadá dobře. Má desítky stránek.

Ale chybí to zásadní, rozhodnutí.

Seznam zranitelností není simulace útoku.

Bez kontextu nevíš, co je opravdu důležité.

- Report bez kontextu je jen seznam

- Důležitý je dopad na business

- Prioritizace je klíčová

Jak poznat kvalitní penetrační test

Kvalitní pentest pomáhá rozhodovat.

Nezahlcuje, ukazuje směr.

Kvalitní pentest neříká „co je špatně“. Říká „co se stane, když to někdo zneužije“.

Dobrý report je příběh útoku od vstupu až po dopad.

- Důležitý je scénář

- Každý nález má kontext

- Priorita a dopad rozhodují

Jak spolu souvisí učení a kvalita pentestu

Způsob, jak se učíš hacking, přímo ovlivňuje kvalitu tvých výstupů.

Bez kontextu vznikají izolované nálezy. S kontextem vzniká skutečný pentest.

- Kvalita výstupu = způsob učení

- Nástroje nestačí bez kontextu

- Mindset je klíčový

Role nástrojů: jak zkrátit cestu

Nástroje nejsou problém. Problém je jejich použití.

Nástroj je zesilovač, ne náhrada.

Správná platforma dává procesu strukturu a vede testera.

- Nástroj zesiluje schopnosti

- Dynamické vedení je klíč

- Zkracuje learning curve

Závěr

Hacking není o počtu zranitelností. Pentest není o délce reportu.

Obojí je o pochopení.

Otázka dnes není „kdo testuje“. Ale „jakým způsobem testuje“.

A právě v tom se láme rozdíl mezi průměrem a skutečnou hodnotou.